Eine Sicherheitslücke in den Firewalls von Cisco ermöglicht einem Angreifer aus der Ferne Dateien aus AnyConnect und WebVPN (Clientless SSL VPN Portal) auszulesen.

Bei dem Angriff gibt es keinen Zugriff auf Systemdateien des zugrundeliegenden Firewall-Betriebssystems. Laut Cisco hat ein Angreifer aber Lesezugriff auf „WebVPN configuration, bookmarks, web cookies, partial web content, and HTTP URLs.“

Cisco hat die Sicherheitslücke als „High“ eingestuft (Critical wäre die höchste Warnstufe). Für jemanden der nur AnyConnect im Einsatz hat sollte es nicht zu schlimm sein, wenn Standard-Konfigurationsdateien aus dem WebVPN ausgelesen werden können, da dadurch keine sensitiven Informationen abgegriffen werden können.

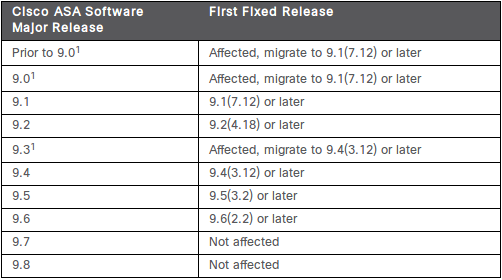

Ein Update auf eine gepatchte Firewall-OS Version würde ich trotzdem empfehlen. Wie sich oft zeigt können vermeintlich harmlose Sicherheitslücken für weitere kritische Attacken ausgenutzt werden. Auch bei dieser Sicherheitslücke hat der Hersteller weitere Informationen veröffenltich, die jetzt viel bedrohlicher klingen: „As an example, this could allow an attacker to impersonate another VPN user and establish a Clientless SSL VPN or AnyConnect VPN session to the device as that user.“

Ich bin gespannt ob die ursprüngliche Einstufung des CVSS Scores bald auf „kritisch“ geändert wird und noch weitere Details bekannt werden, ob Angreifer das genannte Beispiel bereits ausnutzen.

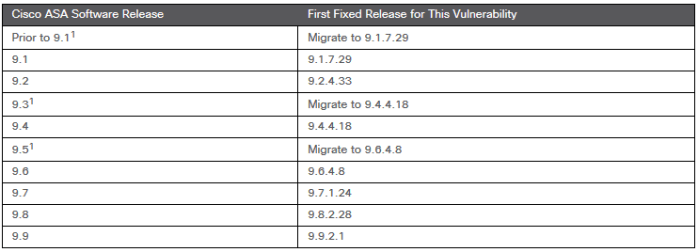

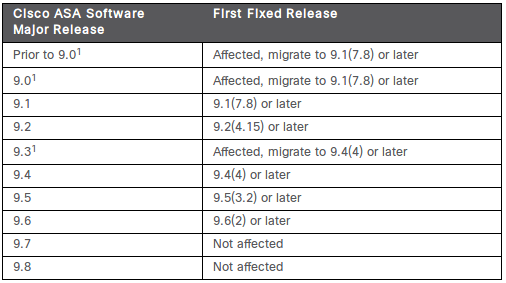

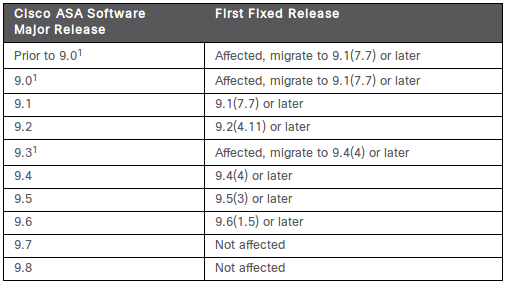

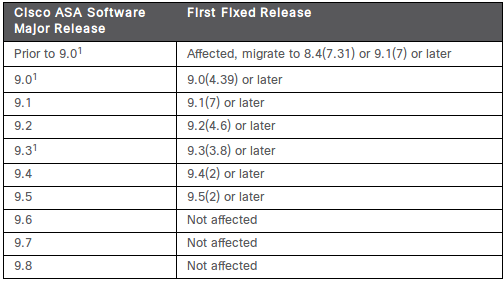

Link zum Security Advisory und einer Übersicht der gepatchten Firewall Betriebssystemversionen:

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-asaftd-ro-path-KJuQhB86