- Patch mittels FTP auf die Firepower Threat Defense Firewall übertragen (LAN-Verbindung über das Inside-Interface, nicht das Management-Interface)

> copy ftp://USER:PASSWORD@HOST/Cisco_FTD_Patch-6.4.0.8-28.sh.REL.tar disk0: Syntax error: Illegal parameter

ACHTUNG! Bei meinem ersten Versuch den Patch zu übertragen, bekam ich eine Fehlermeldung. Ich glaube, es handelt sich dabei um einen Bug der FTD-CLI, da der Command zwar verfügbar ist, aber nicht funktioniert.

- Als Workaround in die ASA-CLI wechseln (LINA Engine)

> system support diagnostic-cli MYFWL01# copy ftp://USER:PASSWORD@HOST/Cisco_FTD_Patch-6.4.0.8-28.sh.REL.tar disk0:

- In den Expert-Mode wechseln

MYFWL01# exit > expert admin@MYFWL01$

- Patch installieren

admin@MYFWL01$ sudo install_update.pl /mnt/disk0/Cisco_FTD_Patch-6.4.0.8-28.sh.REL.tar

HINWEIS! Ist die Firewall als HA bzw. Acitve/Standby Failover Cluster konfiguriert müssen beide Firewalls mit dem Failover-Link verbunden sein, da sonst die Patch-Installation fehlschlägt.

Cisco Firepower Release 6.5

Hier ein paar meiner Highlights der neuen Firepower Software:

- Neues User-Interface für FMC

- Der Firepower User Agent wird bald nicht mehr unterstüzt. Es wird daher eine Migration zur ISE-PIC empfohlen.

- Neuer URL Kategorie- und Reputations-Dienst von Cisco Talos (Brightcloud fällt weg)

- Firepower 1010 Appliance Switch und PoE+ Support

- Unterstützung für die neue Firepower 1150 Hardware

- Die ASA 5515-X wird nicht mehr unter 6.5 unterstützt

- EtherChannel Interfaces für Firepower 1000 und 2100 Serien

Alle Neuerungen im Detail findet ihr hier:

Oktober 2019 Cisco Security Advisory Bundled Publication

Mehrere Sicherheitslücken und Updates für Cisco ASA, FMC, and FTD wurden vom Hersteller in einer gesammelten Publikation veröffentlicht. Alle darin enthaltenen Schwachstellen wurden als „Hoch“ eingestuft.

Die meisten Lücken sind DOS-Schwachstellen, welche aus dem Internet verwendet werden können, um das Gerät neu zu starten bzw. vorübergehend unbrauchbar zu machen.

Zwei davon sind Remote Code Execution Sicherheitslücken, welche zum Ausführen von Code verwendet werden könnnen. Diese betreffen aber das Firepower Management Center, welches selten von extern erreichbar ist.

Hier die Zusammenfassung:

- Cisco Adaptive Security Appliance Software and Firepower Threat Defense Software FTP Inspection Denial of Service Vulnerability

- Cisco Adaptive Security Appliance Software and Firepower Threat Defense Software IKEv1 Denial of Service Vulnerability

- Cisco Adaptive Security Appliance Software and Firepower Threat Defense Software OSPF LSA Processing Denial of Service Vulnerability

- Cisco Adaptive Security Appliance Software and Firepower Threat Defense Software SIP Inspection Denial of Service Vulnerability

- Cisco Adaptive Security Appliance Software SSL VPN Denial of Service Vulnerability

- Cisco Firepower Management Center Command Injection Vulnerability

- Cisco Firepower Management Center Remote Code Execution Vulnerability

- Cisco Firepower Management Center Remote Code Execution Vulnerability

- Cisco Firepower Management Center SQL Injection Vulnerabilities

- Cisco Firepower Threat Defense Software Multi-instance Container Escape Vulnerabilities

Cisco Firepower Release 6.4

Die neue Version bringt Unterstützung für das Firepower Management Center auf Microsoft Azure und Support für neue Hardware.

Viele kleinere Verbesserungen am Firepower Threat Defense, wie:

- Secondary authentication für Client-VPNs

- Splunk Integration

- Hit Counts für die Access Control Liste und den Prefilter Rules

- Schnelleres deployen der Konfiguration

- und vieles mehr

Alle neuen Features im Detail:

Cisco Firepower 1000 Series

Cisco hat kürzlich neue Next-Gen Firewalls vorgestellt, welche das Portfolio der Firepower-Hardware Appliances abrunden.

Vor ca. 2 Jahren wurden die Firepower 2100er Serien veröffentlicht , diese lösten die Cisco ASAs von 5525-5555 ab.

Die neuen Geräte mit dem Namen Firepower 1010, 1120 und 1140 kommen also als Ersatz für ASA 5506-X bis 5516-X. Und werden standardmäßig mit der Firepower Threat Defense Software ausgefliert. Die ASA-Modell werden aber noch weitergeführt, atkuell gibt es keine End-of-Life Annoucements.

Weitere Details findet ihr im Datasheet und auf der Produkteseite.

OMD 3.0

Die Open Monitoring Distribution hat mit dem letzten Update zahlreiche kleinere Verbesserungen vorgenommen. Am auffälligsten dabei ist aber, abgesehen vom Major-Release 3.00, dass einige (teils veraltete) Komponenten entfernt wurden. Darunter sind:

- Nagios 3 (alter Nagios Core)

- Icinga 1 (alter Icinga Core)

- Nagvis (Thruk Panorama ist die bessere Alternative)

- Check_MK (Thruk GUI ist bei OMD Default)

Hat man noch den Nagios 3 oder Icinga 1 Core im Einsatz wird man beim Update automatisch zu Naemon migriert. Bei meinen Tests klappte das immer ohne Probleme.

Ich finde es einen guten Schritt für die Zukunft von OMD und möchte mich für das tolle Update bedanken!

https://github.com/ConSol/omd/blob/labs/Changelog

https://labs.consol.de/omd/migration_3.html

Check File Size mit Nagios NSClient++

Beschreibung

Dateigröße von einem Windows-Rechner mit vorinstalliertem NSClient++ und Nagios NRPE überwachen.

1) NSCLIENT.INI

Folgende Parameter müssen in der nsclient.ini aktiviert sein.

[/settings/NRPE/server] allow arguments = true allow nasty characters = true CheckDisk = enabled

2) NRPE Kommunikation testen (von Nagios Server aus)

./check_nrpe -H <CLIENT-IP->

3) Command definieren

define command {

command_name check_file_size

command_line $USER1$/check_nrpe -H $HOSTADDRESS$ -c check_files -a "path=$ARG1$" "warn=size>$ARG2$" "crit=size>$ARG3$" max-depth=1

}

4) Service erstellen (Beispiel)

define service {

use service-template-1min

host_name Windows Test Machine 2

service_description File Size of database.log

check_command check_file_size!c:\\database.log!1000k!2000k

}

Screenshots

Weitere NRPE Beispiele

./check_nrpe -H 192.168.1.1 -c check_files -a path="c:\\database.log" "perf-config=size(unit:M)" "detail-syntax=${status}%(file) = %(size)" "warn=size>800k" "crit=size>1000k" max-depth=1

./check_nrpe -H 192.168.1.1 -c check_files -a path='E:\\ServerFolders\\NoBackup\\Junk' pattern=*.* 'filter=size gt 100M' 'warn= count > 0' 'crit= count > 0' top-syntax='${status}: ${count} files found ${problem_list}' 'empty-state=ok'

Weitere Informationen

https://docs.nsclient.org/reference/windows/CheckDisk/#check-file-sizes

Firepower 6.3 und ASA 9.10 Release

Hier die wichtigsten Neuerung der Firewall-Software Releases von Cisco, für euch zusammengefasst:

Firepower Release 6.3

- Multi-instance capability für Firepower 4100 und 9300 mit FTD

- SSL hardware acceleration für Firepower 2100 series, Firepower 4100 und 9300

- Remote Access VPN Two-Factor Authentication mit Duo

- ASA 5506-X, 5506W-X, 5506H-X, and 5512-X wird von FTD 6.3 nicht mehr unterstützt!

„You cannot install Firepower Threat Defense 6.3 or subsequent releases on the ASA 5506-X, 5506W-X, 5506H-X, and 5512-X. The final supported FTD release for these platforms is 6.2.3.“

ASA OS Release 9.10

- FirePOWER Services für ASA 5506-X und 5512-X werden nicht mehr unterstützt.

- Cisco Umbrella Support

Die größte Neuerung ist mit Sicherheit die Multi-Instanz Fähigkeit von FTD 6.3, was aber sehr interessant auffällt ist, dass die kleineren ASA Hardware-Plattformen immer weniger Unterstützung erhalten. Folgen also bald neue Geräte der Firepower Serie?

https://www.cisco.com/c/en/us/td/docs/security/asa/asa910/release/notes/asarn910.html

Neue Cisco Catalyst 9000 Serie

Einleitung

Die Weiterentwicklung der IT in den Bereichen IoT, allgegenwärtige Mobiliät, Cloud Adaptierung und fortschreitender Sicherheitsbedrohungen bringt auch neue Anforderungen an das klassische Netzwerk. Ciscos Antwort auf diese Herausforderungen ist die neue Catalyst 9k Series. Das neue Netzwerk mit dieser Plattform soll intuitiver werden, mehr Einsicht bieten, schützen und sich stets weiterentwickeln.

Hardware

Hardwareseitig bietet die Catalyst 9000 Serie ein breites Spektrum, vom Access bis zum Core, in allen Größen und Formen. Das neueste Modell aus der Serie ist der Catalyst 9200, welcher den beliebten 2960-X/XR ersetzen soll. Es muss gesagt sein, dass es sich nicht mehr nur um reinen Switches handelt, da diese neue Serie (ab 9300) auch Wireless Controller Funktionen bietet und somit LAN und WLAN vereinen soll.

Software

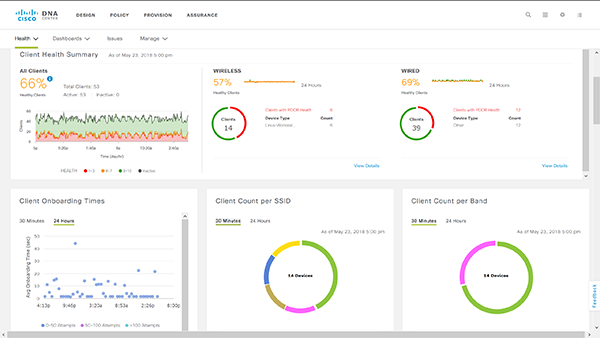

Die Software für diese Geräte heißt IOS XE, welche viel mehr Flexibilität und Modularität bietet. Dank Containervirtualisierung lassen sich auch Anwendungen wie Wireshark direkt am Switch ausführen. Als Management Oberfläche gibt es lokalen Web- und CLI-Zugriff oder das neue zentrale Managment-Tool DNA-Center. SD-Access ist das neue Schlagwort um Switch-Fabric, ISE (TrustSec) und DNA-Center zu vereinen.

Lizenzierung

Es gibt zwei unbefristet Basis-Lizenzen „Essentials“ und „Advantage“ die auf die Hardware gebunden sind und drei unterschiedliche Add-On Lizenz als Subscription für DNA. Mehr dazu im Data Sheet.

Weitere Informationen

Cisco ASA Passwort zurücksetzen

- Konsolen-Verbindung mit der ASA herstellen.

– Entweder über das typische blaue „Cisco Console Cable“ (RJ-45) oder bei neueren Modellen mit USB (Mini USB Type B).

– Als Software kann zum Beispiel Putty verwendet werden.

– Den richtigen COM-Port findet man unter Windows im Gerätemanager. - ASA neu starten (Stromkabel ausstecken und wieder einstecken).

- Kurz nach dem Start ESCAPE drücken um in den ROMMON Modus zu wechseln:

Use BREAK or ESC to interrupt boot. Use SPACE to begin boot immediately.

- Configuration Register bearbeiten:

rommon #1> confreg 0x41 Update Config Register (0x41) in NVRAM...

- ASA neu starten:

rommon #2> boot Launching BootLoader... Boot configuration file contains 1 entry. Loading disk0:/asa...-k8.bin... Booting...Loading...

Durch das Setzen des Konfigurationsregisters auf 0x41 wird die Default Configuration anstelle der Startup Configuration geladen.

- Privileged EXEC Modus starten:

ciscoasa# enable

- Bei der Passwortabfrage ENTER drücken. Das Passwort ist leer.

- Die Startup Configuration laden:

ciscoasa# copy startup-config running-config

- In den Konfigurationsmodus wechseln:

ciscoasa# configure terminal

- Passwort ändern:

ciscoasa(config)# password PASSWORT ciscoasa(config)# enable password PASSWORT ciscoasa(config)# username name password PASSWORT

- Standard Konfigurationsregister laden:

ciscoasa(config)# no config-register ciscoasa(config)# end

Das Standard Konfigurationsregister ist 0x1 und kann mit dem Befehl „show version“ überprüft werden.

- Konfiguration mit dem neuen Passwort speichern:

ciscoasa# copy running-config startup-config

- ASA neustarten:

ciscoasa# reload