Mit dem neuen Cisco Firepower Update für die Next-Gen Firewalls gibt es zahlreiche kleine Verbesserungen und Cisco zeigt wohin die Reise geht.

Migrations-Tool

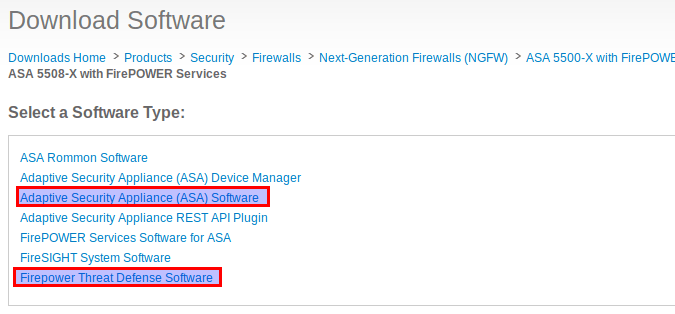

Neu ist das Migrations-Tool, dass die klassische Cisco ASA Konfiguration in die neue Firepower Threat Defense (FTD) Konfiguration umwandelt. Bisher liefen die Firepower Funktionen virtualisiert auf dem ASA OS. Diese Trennung hat aber Nachteile bei verschiedenen Anwendungen (z.B.: kein einheitliches Management, QOS auf einzelne Applikationen nicht möglich). Das neue Firewall-Betriebssystem FTD soll diese Nachteile vergessen machen. FTD ist also die Zukunft.

Dabei gibt es aber nicht nur Vorteil. In der aktuellen FTD Version 6.2 gibt es leider noch kein Client-VPN (aka AnyConnect).

Terminal Services Agent

Mit dem neuen TS Agent ist es jetzt auch möglich Benutzer in Shared Environments wie MS Terminal Server (RDP) oder der Citrix VDI zu identifizieren und Richtlinien anzuwenden. Ein tolles Features auf das wir alle schon sehnsüchtig gewartet haben!

URL Lookups

Dieses Feature erlaubt URLs direkt über das Firepower Management Center abzufragen um Informationen wie Kategorie, Reputationswert oder Policy-Match zu erhalten. Früher musste man dies immer umständlich manuell über externe Seiten machen.

Soll ich updaten?

Aktuell rate ich davon ab. Die neuen Features sind verlockend aber einen Major-Release mit einer .0 zum Schluss in einer Produktiv-Umgebung zu installieren ist zu gewagt. Besser auf 6.2.1 warten!

Alle neuen Features im Detail:

http://www.cisco.com/c/en/us/td/docs/security/firepower/620/relnotes/Firepower_System_Release_Notes_Version_620/new_features_and_functionality.html